Articolo di Giulio Ellese

Articolo di Giulio Ellese

Abstract

L’articolo fornisce una recensione del corso gratuito “Introduction to Cybersecurity” realizzato dall’azienda Cisco, spiegandone i contenuti, le tecniche utilizzate per erogare la formazione, e fornendo un giudizio soggettivo sui contenuti appresi.

In “Introduction to Cybersecurity” vestiremo i panni di un novello security analyst per proteggere l’azienda @Apollo (ma non solo) sotto i vari aspetti che coinvolgono la sicurezza informatica.

Attraverso questa storia, che si sviluppa tramite un’efficace impostazione grafica composta da video – con tanto di trascrizioni per le persone non udenti – box informativi, pop-up, link esterni, risposte a scelta singola o multipla, e barra di avanzamento della pagina, l’utente avrà modo di venire a conoscenza di un grande numero di concetti, ma senza venirne subissato.

La leggerezza della formazione viene infatti garantita dal modo con il quale i contenuti vengono proposti. Un linguaggio semplice e coinvolgente, e il mantenimento dell’attenzione per mezzo di continui stimoli alla curiosità, quali la possibilità di cliccare sopra un’immagine per vederla ruotare su sé stessa e rivelare un approfondimento testuale. Ma anche grazie all’uso di tecniche di gamification, come la possibilità di guadagnare dei “punti esperienza” rispondendo correttamente a delle domande intermedie, e di ottenere un badge dopo aver superato i test di fine modulo e il test finale.

Storytelling e design rappresentano il mezzo con il quale il corso propone i propri contenuti, ma cosa è possibile imparare?

Le tematiche, per quanto pensate per un pubblico novizio, sono molto varie, e il seguente elenco si propone di raggruppare per modulo i principali contenuti.

- The need for cybersecurity – in questo primo modulo ci verrà spiegato come esista un’identità digitale, e che essa non sia strettamente connessa al fatto di avere o non avere un profilo su un social network. Ma che anzi, i dati raccolti dal nostro traffico dati possono rappresentare informazioni rilevanti. Proprio sul dato, verrà analizzato il c.d. Cubo di McCumber, e gli aspetti legati alla garanzia della sicurezza delle informazioni.

Capiremo in cosa consiste un data breach, e quali conseguenze potrebbe avere, nonché le tipologie di “hacker” esistenti.

-

- Attacks, concepts and techniques – in questo modulo faremo la conoscenza delle principali tipologie di malware, in cosa consistono le tecniche di social engineering più diffuse, le classificazioni di attacco informatico, e quali contromisure intraprendere per prevenire il successo dei nostri attaccanti, oltre che ad un accenno sulle criptovalute.

- Protecting your data and privacy – in questo modulo affronteremo i temi di gestione delle password, come cifrare i dati, quali passi sia necessario intraprendere per preparare una postazione che rispecchi una sicurezza by default, e come effettuare una cancellazione effettiva dei dati.

Durante questo modulo ci confronteremo inoltre con la tematica dei servizi “gratuiti” e dei Termini di Servizio, la c.d. identificazione a due fattori, e cosa siano le “Oauth” (Open Authorization).

- Protecting the organization – in questo modulo, che a giudizio di chi scrive ha rappresentato quello a maggior contenuto tecnico, faremo la conoscenza dei sistemi e degli strumenti informatici che compongono la nostra azienda, quali siano le diverse tipologie di firewall, cosa sia un proxy, un IPS (Intruder Prevention System), un IDS (Intruder Detection System), una VPN (Virtual Private Network), un antivirus, uno 0Day, una honeypot, un port scanning, e in cosa consista la tecnologia NetFlow.

Ci ritroveremo altresì a impostare gli step logici per realizzare un penetration test, e a gestire il rischio di intrusione, dando consigli e indicazioni ai nostri colleghi.

Verranno inoltre illustrate alcune delle soluzioni sviluppate da Cisco.

- Will your future be in cybersecurity? – L’ultimo modulo ci consentirà di confrontarci con alcuni dei problemi etici che una professione nel campo della sicurezza informatica ci porterà ad affrontare, evidenziando l’importanza delle normative nazionali e sovranazionali, e proponendo un diagramma di flusso per cercare di comprendere se le scelte che vorremmo intraprendere possano rivelarsi dannose.

In conclusione, per essere un corso online gratuito e rivolto a un pubblico di principianti, sono rimasto piacevolmente colpito dal metodo utilizzato per fare divulgazione e aumentare la consapevolezza sulla cybersicurezza. Ritengo che i contenuti proposti abbiano consentito un’ottima occasione di ripasso, nonché di accrescere ulteriormente il mio bagaglio culturale sul tema.

La mia esperienza si è svolta interamente su smartphone, e in lingua inglese (sono inoltre disponibili altre quattro lingue: francese, portoghese e ucraino). Salvo un iniziale problema di salvataggio dei progressi, sono riuscito ad avanzare nei cinque moduli in circa sei-sette sessioni, avendo la possibilità di riprendere il corso dal punto in cui avevo interrotto, e guadagnando così il mio badge personale che attesta il superamento del corso. https://www.credly.com/badges/1cd008db-5a27-42fd-b417-a5b3b8821299/public_url

Mi sento quindi di consigliare a chiunque la fruizione di questo corso, il quale tra l’altro rappresenta il requisito per potersi candidare a una delle 500 borse di studio erogate da Cisco Italia per la Quinta Edizione della sua Cybersecurity Scholarship, che si terrà nei prossimi mesi.

Il corso è disponibile al seguente link previa registrazione gratuita alla piattaforma Networking Academy di Cisco. Buon apprendimento!

https://skillsforall.com/course/introduction-to-cybersecurity

Dalla pagina dedicata https://www.scuoladigitalecisco.it/cybersecurity-scholarship-italia/ viene indicato che la selezione avverrà entro il 28 novembre 2022.

Requsiti

Avere un’età compresa tra i 18 e i 45 anni;

Essere residente in Italia

Avere un’istruzione di tipo scuola superiore o università;

Conoscenza dell’inglese: minimo B2

Completare il corso Intro to Cybersecurity

Compilare il form di iscrizione

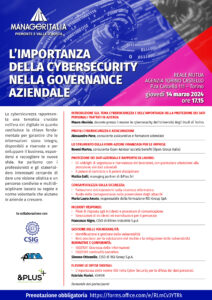

la versione in alta definizione della locandina è disponibile al seguente link

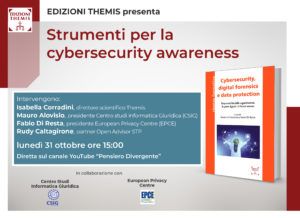

la versione in alta definizione della locandina è disponibile al seguente link Biella – Aula 100, Città Studi Biella

Biella – Aula 100, Città Studi Biella 9.30 – 12.30

9.30 – 12.30 Evento gratuito, aperto a tutti

Evento gratuito, aperto a tutti https://lnkd.in/dGH8nkg5

https://lnkd.in/dGH8nkg5